विन्यास प्रबंधन

कॉन्फ़िगरेशन प्रबंधन (सीएम) किसी उत्पाद के प्रदर्शन, कार्यात्मक और भौतिक विशेषताओं के साथ उसकी आवश्यकताओं, डिज़ाइन और परिचालन जानकारी की उसके पूरे जीवनकाल में स्थिरता स्थापित करने और बनाए रखने की प्रक्रिया है।[1][2] सीएम प्रक्रिया का व्यापक रूप से सैन्य इंजीनियरिंग संगठनों द्वारा जटिल सिस्टम्स, जैसे कि हथियार सिस्टम्स, सैन्य वाहन और सूचना सिस्टम्स के पूरे सिस्टम जीवनचक्र में परिवर्तन का प्रबंधन करने के लिए उपयोग किया जाता है। सेना के बाहर, सीएम प्रक्रिया का उपयोग आईटीआईएल द्वारा परिभाषित आईटी सेवा प्रबंधन के साथ, और सिविल इंजीनियरिंग और अन्य औद्योगिक इंजीनियरिंग क्षेत्रों जैसे सड़क, पुल, नहर, बांध और इमारतों में अन्य डोमेन मॉडल के साथ भी किया जाता है।[3][4][5]

परिचय

किसी सिस्टम के जीवन चक्र पर प्रयुक्त सीएम उसके प्रदर्शन, कार्यात्मक और भौतिक विशेषताओं की दृश्यता और नियंत्रण प्रदान करता है। सीएम सत्यापित करता है कि सिस्टम अपेक्षा के अनुरूप कार्य करती है, और इसके अनुमानित जीवन चक्र का समर्थन करने के लिए पर्याप्त विवरण में इसकी पहचान और दस्तावेजीकरण किया जाता है। सीएम प्रक्रिया क्षमता को संशोधित करने जैसे लाभकारी उद्देश्यों के लिए सिस्टम जानकारी और सिस्टम परिवर्तनों के व्यवस्थित प्रबंधन की सुविधा प्रदान करती है; प्रदर्शन, विश्वसनीयता, या संरक्षण में सुधार; जीवन का विस्तार करें; निवेश कम करें; कठिन परिस्थिति और दायित्व कम करें; या दोषों को ठीक करें. सीएम को प्रयुक्त करने की अपेक्षाकृत न्यूनतम निवेश से बचाव में मैनिफोल्ड वापस आती है। सीएम की कमी, या इसका अप्रभावी कार्यान्वयन, बहुत महंगा हो सकता है और कभी-कभी उपकरण की विफलता या जीवन की हानि जैसे विनाशकारी परिणाम हो सकते हैं।

सीएम सिस्टम परिवर्तन को प्रभावी विधि से नियंत्रित करने के लिए भागों, उपप्रणालियों और सिस्टम्स के बीच कार्यात्मक संबंध पर बल देते हैं। यह सत्यापित करने में सहायता करता है कि प्रतिकूल प्रभावों को कम करने के लिए प्रस्तावित परिवर्तनों पर व्यवस्थित रूप से विचार किया गया है। सिस्टम में परिवर्तन मानकीकृत, व्यवस्थित दृष्टिकोण का उपयोग करके प्रस्तावित, मूल्यांकन और कार्यान्वित किए जाते हैं जो स्थिरता सुनिश्चित करता है, और प्रस्तावित परिवर्तनों का मूल्यांकन पूरे सिस्टम पर उनके प्रत्याशित प्रभाव के संदर्भ में किया जाता है। सीएम सत्यापित करता है कि परिवर्तन निर्धारित विधि से किए गए हैं और वस्तुओं और सिस्टम्स का दस्तावेज़ीकरण उनके वास्तविक कॉन्फ़िगरेशन को दर्शाता है। संपूर्ण सीएम प्रोग्राम में घटक, उपप्रणाली और सिस्टम के आधार पर सभी सिस्टम सूचनाओं के सग्रहण, ट्रैकिंग और अद्यतनीकरण के प्रावधान सम्मिलित होते हैं।[6] एक संरचित सीएम प्रोग्राम यह सुनिश्चित करता है कि आइटम के लिए दस्तावेज़ीकरण (उदाहरण के लिए, आवश्यकताएं, डिज़ाइन, परीक्षण और स्वीकृति दस्तावेज़) आइटम के वास्तविक भौतिक डिज़ाइन के साथ स्पष्ट और सुसंगत है। कई स्थितियों में, सीएम के बिना, दस्तावेज़ उपस्थित है किन्तु आइटम के अनुरूप नहीं है। इस कारण से, इंजीनियरों, ठेकेदारों और प्रबंधन को अधिकांशतः परिवर्तन के साथ आगे बढ़ने से पहले आइटम की वास्तविक स्थिति को दर्शाने वाले दस्तावेज़ विकसित करने के लिए विवश किया जाता है। यह रिवर्स इंजीनियरिंग प्रक्रिया मानव और अन्य संसाधनों के स्थिति में व्यर्थ है और इसे सीएम का उपयोग करके कम या समाप्त किया जा सकता है।

इतिहास

कॉन्फ़िगरेशन प्रबंधन की प्रारंभ 1950 के दशक में संयुक्त राज्य अमेरिका के रक्षा विभाग में हार्डवेयर पदार्थ वस्तुओं के लिए तकनीकी प्रबंधन अनुशासन के रूप में हुई थी और अब यह लगभग हर उद्योग में मानक अभ्यास है। 1960 के दशक के उत्तरार्ध में सीएम प्रक्रिया अपना स्वयं का तकनीकी अनुशासन बन गई जब डीओडी ने 480 श्रृंखला (अर्थात, एमआईएल-एसटीडी-480, एमआईएल-एसटीडी-481 और एमआईएल-एसटीडी-483) नामक संयुक्त राज्य सैन्य मानक की श्रृंखला विकसित की थी। इसके पश्चात् 1970 के दशक में जारी किए गए थे। 1991 में, 480 श्रृंखला को एमआईएल-एसटीडी-973 नामक एकल मानक में समेकित किया गया था, जिसे बाद में सामान्य डीओडी लक्ष्य के अनुसार एमआईएल-एचडीबीके-61 द्वारा प्रतिस्थापित किया गया था, जिसने समर्थित उद्योग तकनीकी मानक के पक्ष में सैन्य मानकों की संख्या कम कर दी थी। मानक संगठन (एसडीओ) द्वारा [7] इसने उस प्रारंभ को चिह्नित किया था जो अब सीएम, एएनएसआई-ईआईए-649-1998 पर सबसे व्यापक रूप से वितरित और स्वीकृत मानक के रूप में विकसित हो गया है।[8] अब कई संगठनों और एजेंसियों द्वारा व्यापक रूप से अपनाया गया था, सीएम अनुशासन की अवधारणाओं में सिस्टम अभियांत्रिकी (एसई), एकीकृत लॉजिस्टिक्स समर्थन (आईएलएस), क्षमता परिपक्वता मॉडल एकीकरण (सीएमएमआई), आईएसओ 9000,प्रिंस2 परियोजना प्रबंधन विधि, सीओबीआईटी, आईटीआईएल, उत्पाद जीवनचक्र प्रबंधन सम्मिलित हैं। इस प्रकार अनुप्रयोग जीवनचक्र प्रबंधन इनमें से कई कार्यों और मॉडलों ने सीएम को उसके पारंपरिक समग्र दृष्टिकोण से लेकर तकनीकी प्रबंधन तक फिर से परिभाषित किया है। कुछ लोग सीएम को लाइब्रेरियन गतिविधि के समान मानते हैं, और परिवर्तन नियंत्रण या परिवर्तन प्रबंधन को अलग या अकेले अनुशासन के रूप में तोड़ देते हैं।

अवलोकन

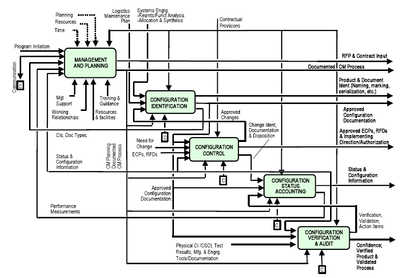

सीएम परिवर्तनों को व्यवस्थित रूप से संभालने का अभ्यास है जिससे सिस्टम समय के साथ अपनी सिस्टम अखंडता बनाए रखते है। सीएम उन नीतियों, प्रक्रियाओं, तकनीकों और उपकरणों को प्रयुक्त करता है जो प्रस्तावित परिवर्तनों का प्रबंधन, मूल्यांकन करते हैं, परिवर्तनों की स्थिति को ट्रैक करते हैं, और सिस्टम में बदलाव होने पर सिस्टम और समर्थन दस्तावेजों की सूची बनाए रखते हैं। सीएम प्रोग्राम और योजनाएं जटिल सिस्टम को सफलतापूर्वक विकसित करने और समर्थन करने के लिए आवश्यक प्रक्रियाओं, कार्यों, सेवाओं, उपकरणों, प्रक्रियाओं और संसाधनों के विकास और कार्यान्वयन के लिए तकनीकी और प्रशासनिक दिशा प्रदान करते हैं। सिस्टम विकास के समय, सीएम प्रोग्राम प्रबंधन को स्वीकृति और संचालन और संरक्षण के माध्यम से पूरे जीवन-चक्र में आवश्यकताओं को ट्रैक करने की अनुमति देता है। चूँकि आवश्यकताओं और डिज़ाइन में परिवर्तन अनिवार्य रूप से होते हैं, उन्हें सिस्टम स्थिति का स्पष्ट रिकॉर्ड बनाने के लिए अनुमोदित और प्रलेखित किया जाना चाहिए। आदर्श रूप से सीएम प्रक्रिया पूरे सिस्टम जीवनचक्र में प्रयुक्त की जाती है। अधिकांश व्यावसायिक प्रोपर्टी प्रबंधन (एएम, आईएसओ/आईईसी 19770 भी देखें) के साथ सम्मिलित हो जाते हैं या भ्रमित हो जाते हैं, जहां यह हाथ में उपस्थित संपत्तियों की सूची बनाता है। सीएम और एएम के बीच मुख्य अंतर यह है कि पूर्व वित्तीय लेखांकन तथ्य का प्रबंधन नहीं करता है किन्तु सिस्टम द्वारा समर्थित सेवा का प्रबंधन करता है या दूसरे शब्दों में, बाद वाला (एएम) आईटी परिसंपत्ति से मूल्य प्राप्त करने की प्रयाश कर रहा है।[9][10][11] हार्डवेयर और सॉफ्टवेयर-कॉन्फ़िगरेशन आइटम दोनों के लिए सीएम प्रक्रिया में एमआईएल-एचडीबीके-61ए में स्थापित पांच अलग-अलग अनुशासन सम्मिलित हैं।[12] और एएनएसआई/ईआईए-649 में इन अनुशासनों का पालन किया जाता है बेसलाइन (कॉन्फ़िगरेशन प्रबंधन) स्थापित करने और मानक परिवर्तन प्रबंधन परिवर्तन-प्रबंधन प्रक्रिया निष्पादित करने के लिए नीतियों और प्रक्रियाओं के रूप में आईईईई 12207 प्रक्रिया आईईईई 12207.2 में भी ये गतिविधियाँ हैं और इसमें रिलीज़ प्रबंधन और डिलीवरी सम्मिलित है। पाँच अनुशासन हैं:

- सीएम योजना और प्रबंधन: सीएम प्रोग्राम का मार्गदर्शन करने के लिए औपचारिक दस्तावेज और योजना जिसमें निम्न चीजें सम्मिलित हैं:

- कार्मिक

- उत्तरदायी और संसाधन

- प्रशिक्षण आवश्यकताएं

- प्रक्रियाओं और उपकरणों की परिभाषा सहित प्रशासनिक बैठक दिशानिर्देश

- बेसलाइनिंग प्रक्रियाएं

- कॉन्फ़िगरेशन नियंत्रण और कॉन्फ़िगरेशन-स्थिति लेखांकन

- नामकरण की परंपरा

- ऑडिट और समीक्षा

- उपठेकेदार/विक्रेता सीएम आवश्यकताएँ

- कॉन्फ़िगरेशन पहचान (सीआई): इसमें बेसलाइन सेट करना और बनाए रखना सम्मिलित है, जो किसी भी समय सिस्टम या सबसिस्टम आर्किटेक्चर, घटकों और किसी भी विकास को परिभाषित करता है। यह वह आधार है जिसके द्वारा सिस्टम के किसी भी भाग में परिवर्तन की पहचान की जाती है, दस्तावेजीकरण किया जाता है, और बाद में डिजाइन, विकास, परीक्षण और अंतिम वितरण के माध्यम से ट्रैक किया जाता है। सीआई किसी सिस्टम और उसके कॉन्फ़िगरेशन आइटम (सीआई) के कॉन्फ़िगरेशन स्टेटस अकाउंटिंग (सीएसए) के लिए उनके जीवनचक्र (विकास, उत्पादन, तैनाती और परिचालन समर्थन) के समय निपटान तक निश्चित वर्तमान आधार को स्थापित और बनाए रखता है।

- कॉन्फ़िगरेशन नियंत्रण: इसमें सभी परिवर्तन-अनुरोधों और परिवर्तन-प्रस्तावों का मूल्यांकन और उनके बाद की स्वीकृति या अस्वीकृति सम्मिलित है। यह सिस्टम के डिज़ाइन, हार्डवेयर, फ़र्मवेयर, सॉफ़्टवेयर और दस्तावेज़ीकरण में संशोधनों को नियंत्रित करने की प्रक्रिया को आवरण करता है।

- कॉन्फ़िगरेशन स्थिति लेखांकन: कॉन्फ़िगरेशन आइटम विवरण (उदाहरण के लिए, हार्डवेयर, सॉफ़्टवेयर, फ़र्मवेयर इत्यादि) को रिकॉर्ड करने और रिपोर्ट करने की प्रक्रिया और डिज़ाइन और उत्पादन के समय बेसलाइन से सभी प्रस्थान सम्मिलित हैं। संदिग्ध समस्याओं की स्थिति में, बेसलाइन कॉन्फ़िगरेशन और अनुमोदित संशोधनों का सत्यापन शीघ्रता से निर्धारित किया जा सकता है।

- कॉन्फ़िगरेशन सत्यापन और ऑडिट: स्थापित प्रदर्शन आवश्यकताओं, वाणिज्यिक और उचित सैन्य मानकों, और कार्यात्मक, आवंटित और उत्पाद आधार रेखाओं के अनुपालन का आकलन करने के उद्देश्य से हार्डवेयर और सॉफ्टवेयर की स्वतंत्र समीक्षा कॉन्फ़िगरेशन ऑडिट यह सत्यापित करता है कि सिस्टम और सबसिस्टम कॉन्फ़िगरेशन दस्तावेज़ीकरण आर्किटेक्चरल बेसलाइन में स्वीकृति से पहले कार्यात्मक और भौतिक प्रदर्शन विशेषताओं का अनुपालन करता है।

सॉफ़्टवेयर

सॉफ्टवेयर कॉन्फ़िगरेशन प्रबंधन (एससीएम) प्रक्रिया को चिकित्सकों द्वारा सॉफ्टवेयर परियोजनाओं में परिवर्तनों को संभालने के लिए सबसे अच्छे समाधान के रूप में देखा जाता है। यह समय के विभिन्न बिंदुओं पर सॉफ़्टवेयर की कार्यात्मक और भौतिक विशेषताओं की पहचान करता है, और सॉफ़्टवेयर विकास जीवन चक्र के समय सॉफ़्टवेयर की अखंडता और पता लगाने की क्षमता को बनाए रखने के उद्देश्य से पहचानी गई विशेषताओं में परिवर्तनों का व्यवस्थित नियंत्रण करता है।

एससीएम प्रक्रिया परिवर्तनों का पता लगाने की आवश्यकता और यह सत्यापित करने की क्षमता को परिभाषित करती है कि अंतिम वितरित सॉफ़्टवेयर में सभी नियोजित संवर्द्धन हैं जिन्हें रिलीज़ में सम्मिलित किया जाना चाहिए। यह चार प्रक्रियाओं की पहचान करता है जिन्हें प्रत्येक सॉफ्टवेयर प्रोजेक्ट के लिए परिभाषित किया जाना चाहिए जिससे यह सुनिश्चित किया जा सके कि अच्छी एससीएम प्रक्रिया प्रयुक्त होते है। वे हैं:

- कॉन्फ़िगरेशन पहचान

- कॉन्फ़िगरेशन नियंत्रण

- कॉन्फ़िगरेशन स्थिति लेखांकन

- कॉन्फ़िगरेशन ऑडिट

ये नियम और परिभाषाएँ मानक से मानक में बदलती हैं, किन्तु मूलतः समान हैं।

- कॉन्फ़िगरेशन पहचान उन विशेषताओं की पहचान करने की प्रक्रिया है जो कॉन्फ़िगरेशन आइटम के प्रत्येक तथ्य को परिभाषित करती है। कॉन्फ़िगरेशन आइटम उत्पाद (हार्डवेयर और/या सॉफ़्टवेयर) है जिसका अंतिम-उपयोगकर्ता उद्देश्य होता है। ये विशेषताएँ कॉन्फ़िगरेशन दस्तावेज़ में दर्ज की गई हैं और आधारभूत हैं। बेसलाइन (कॉन्फ़िगरेशन प्रबंधन) विशेषता औपचारिक कॉन्फ़िगरेशन परिवर्तन नियंत्रण प्रक्रियाओं को उस स्थिति में प्रभावी करने के लिए बाध्य करती है जब ये विशेषताएँ बदल जाती हैं।

- कॉन्फ़िगरेशन परिवर्तन नियंत्रण कॉन्फ़िगरेशन आइटम की विशेषताओं को बदलने और उन्हें फिर से आधार बनाने के लिए आवश्यक प्रक्रियाओं और अनुमोदन चरणों का सेट है।

- कॉन्फ़िगरेशन स्थिति लेखांकन किसी भी समय प्रत्येक कॉन्फ़िगरेशन आइटम से जुड़ी कॉन्फ़िगरेशन बेसलाइन पर रिकॉर्ड और रिपोर्ट करने की क्षमता है।

- कॉन्फ़िगरेशन ऑडिट को कार्यात्मक और भौतिक कॉन्फ़िगरेशन ऑडिट में विभाजित किया गया है। वे डिलीवरी के समय या परिवर्तन प्रयुक्त होने के समय घटित होते हैं। कार्यात्मक कॉन्फ़िगरेशन ऑडिट यह सुनिश्चित करता है कि कॉन्फ़िगरेशन आइटम की कार्यात्मक और प्रदर्शन विशेषताएँ प्राप्त की गई हैं, जबकि भौतिक कॉन्फ़िगरेशन ऑडिट यह सुनिश्चित करता है कि कॉन्फ़िगरेशन आइटम उसके विस्तृत डिज़ाइन दस्तावेज़ीकरण की आवश्यकताओं के अनुसार स्थापित किया गया है।

कॉन्फ़िगरेशन प्रबंधन डेटाबेस

आईटीआईएल कॉन्फ़िगरेशन प्रबंधन के लिए उद्योग की सर्वोत्तम प्रथाओं को प्राप्त करने के साधन के रूप में कॉन्फ़िगरेशन प्रबंधन सिस्टम (सीएमएस) या कॉन्फ़िगरेशन प्रबंधन डेटाबेस (सीएमडीबी) के उपयोग को निर्दिष्ट करता है। सीएमडीबी का उपयोग कॉन्फ़िगरेशन आइटम (सीआई) और उनके बीच निर्भरता को ट्रैक करने के लिए किया जाता है, जहां सीआई उद्यम में उन चीजों का प्रतिनिधित्व करते हैं जो ट्रैकिंग और प्रबंधन के सही हैं, जैसे कि कंप्यूटर, सॉफ्टवेयर, सॉफ्टवेयर लाइसेंस, रैक, नेटवर्क डिवाइस, स्टोरेज तक सीमित नहीं हैं। , और यहां तक कि ऐसी वस्तुओं के अन्दर के घटक भी होते है।

सीएमएस/सीएमडीबी के लाभों में मूल कारण विश्लेषण, प्रभाव विश्लेषण, परिवर्तन प्रबंधन और भविष्य की स्तर रणनीति विकास के लिए वर्तमान स्थिति मूल्यांकन जैसे कार्य करने में सक्षम होना सम्मिलित है। उदाहरण प्रणालियाँ, सामान्यतः स्वयं को आईटी सेवा प्रबंधन (आईटीएसएम) सिस्टम्स के रूप में पहचानती हैं, जिनमें फ्रेशसर्विस, सर्विसनाउ और समानेज सम्मिलित हैं।

सूचना आश्वासन

सूचना आश्वासन के लिए, सीएम को सूचना सिस्टम के पूरे जीवन चक्र में हार्डवेयर, सॉफ्टवेयर, फर्मवेयर, दस्तावेज़ीकरण, परीक्षण, परीक्षण फिक्स्चर और परीक्षण दस्तावेज़ीकरण में किए गए परिवर्तनों के नियंत्रण के माध्यम से सुरक्षा सुविधाओं और आश्वासनों के प्रबंधन के रूप में परिभाषित किया जा सकता है।[13] इस प्रकार सूचना आश्वासन के लिए सीएम, जिसे कभी-कभी सुरक्षित कॉन्फ़िगरेशन प्रबंधन के रूप में जाना जाता है, उपयुक्त सुरक्षा सुविधाओं और आश्वासनों को निर्धारित करने के लिए आईटी प्लेटफार्मों और उत्पादों और उनके वातावरण के प्रदर्शन, कार्यात्मक और भौतिक विशेषताओं पर निर्भर करता है, जिनका उपयोग सिस्टम कॉन्फ़िगरेशन स्थिति को मापने के लिए किया जाता है। उदाहरण के लिए, किसी नेटवर्क फ़ायरवॉल के लिए कॉन्फ़िगरेशन आवश्यकताएँ भिन्न हो सकती हैं जो किसी संगठन की इंटरनेट सीमा के भाग के रूप में कार्य करता है जो आंतरिक स्थानीय नेटवर्क फ़ायरवॉल के रूप में कार्य करता है।

संरक्षण सिस्टम

कॉन्फ़िगरेशन प्रबंधन का उपयोग न्यूनतम निवेश के लिए सेवाक्षमता के उच्चतम स्तर को बनाए रखने की दृष्टि से जटिल परिसंपत्तियों की स्थिति की समझ बनाए रखने के लिए किया जाता है। विशेष रूप से, इसका उद्देश्य यह सुनिश्चित करना है कि परिसंपत्ति (या परिसंपत्ति के कुछ भागो) के नियोजित जीवनकाल की सीमा से अधिक या गुणवत्ता स्तर से नीचे होने के कारण संचालन बाधित नही होटी है।

सेना में, इस प्रकार की गतिविधि को अधिकांशतः मिशन की तैयारी के रूप में वर्गीकृत किया जाता है, और यह परिभाषित करने का प्रयास किया जाता है कि कौन सी प्रोपर्टी उपलब्ध है और इस प्रकार किस प्रकार के मिशन के लिए; उत्कृष्ट उदाहरण यह है कि क्या विमानवाहक पोत पर उपस्थित विमान जमीनी समर्थन के लिए बमों या रक्षा के लिए मिसाइलों से सुसज्जित हैं।

ऑपरेटिंग सिस्टम कॉन्फ़िगरेशन प्रबंधन

कॉन्फ़िगरेशन प्रबंधन का उपयोग ऑपरेटिंग सिस्टम कॉन्फ़िगरेशन फ़ाइलों को बनाए रखने के लिए किया जा सकता है।[14] उदाहरण सिस्टम्स में एन्सिबल (सॉफ्टवेयर), बीसीएफजी2, सीएफइंजिन, शेफ (सॉफ्टवेयर), निक्स पैकेज मैनेजर, ओटर (सॉफ्टवेयर), कठपुतली (सॉफ्टवेयर) , क्वात्तोर , साल्टस्टैक, टेराफॉर्म (सॉफ्टवेयर), सॉफ़्टवेयर और वैग्रांट (सॉफ्टवेयर) सम्मिलित हैं। इनमें से कई सिस्टम कॉन्फ़िगरेशन को परिभाषित करने और बनाए रखने के लिए कोड के रूप में मूलभूत रुपरेखा के रूप में उपयोग करते हैं।[15] कॉन्फ़िगरेशन संरक्षण का प्रॉमिस सिद्धांत मार्क बर्गेस (कंप्यूटर वैज्ञानिक) द्वारा विकसित किया गया था,[16][17][18] सॉफ्टवेयर सीएफइंजन में वर्तमान कंप्यूटर सिस्टम पर व्यावहारिक कार्यान्वयन के साथ वास्तविक समय पुनर्निर्माण के साथ-साथ निवारक संरक्षण करने में सक्षम है।

निवारक संरक्षण

किसी परिसंपत्ति की स्थिति और उसके प्रमुख घटकों को समझना निवारक संरक्षण में आवश्यक तत्व है जैसा कि संरक्षण, पुनर्निर्माण और ओवरहाल और उद्यम परिसंपत्ति प्रबंधन सिस्टम्स में उपयोग किया जाता है।

विमान, जहाज, औद्योगिक मशीनरी आदि जैसी जटिल संपत्तियां कई अलग-अलग घटकों के सेवा योग्य होने पर निर्भर करती हैं। इस प्रकार इस सेवाक्षमता को अधिकांशतः घटक के नए होने के बाद से उसके उपयोग की मात्रा, फिट होने के बाद से, पुनर्निर्माण के बाद से, उसके जीवनकाल में उसके उपयोग की मात्रा और कई अन्य सीमित कारकों के संदर्भ में परिभाषित किया जाता है। यह समझना कि इनमें से प्रत्येक घटक अपने जीवन के अंत के कितना निकट है, सॉफ्टवेयर में वर्तमान के विकास तक श्रम-गहन रिकॉर्ड रखने से जुड़ा प्रमुख उपक्रम रहा है।

पूर्वानुमानित संरक्षण

कई प्रकार के घटक डेटा कैप्चर करने के लिए इलेक्ट्रॉनिक सेंसर का उपयोग करते हैं जो लाइव स्थिति की निगरानी प्रदान करते हैं। इस डेटा का विश्लेषण कंप्यूटर द्वारा बोर्ड पर या किसी दूरस्थ स्थान पर किया जाता है जिससे इसकी वर्तमान सेवाक्षमता का मूल्यांकन किया जा सके और एल्गोरिदम का उपयोग करके इसकी संभावित भविष्य की स्थिति को बढ़ाया जा सकता था, जो क्षेत्र के अनुभव और मॉडलिंग के माध्यम से विफलता के पिछले उदाहरणों के आधार पर संभावित भविष्य की विफलताओं की पूर्वानुमान करता है। यह पूर्वानुमानित संरक्षण का आधार है।

सीएम को परिचालन मूल्य प्रदान करने के लिए स्पष्ट और समय पर डेटा की उपलब्धता आवश्यक है और इसकी कमी अधिकांशतः सीमित कारक हो सकती है। इस प्रकार ऑपरेटिंग डेटा को कैप्चर करना और विभिन्न सहायता संगठनों तक प्रसारित करना अपने आप में उद्योग बनता जा रहा है।

मूल उपकरण निर्माताओं (ओईएम) द्वारा प्रस्तुत किए गए कार्यक्रमों की वृद्धि के साथ इस डेटा के उपभोक्ता अधिक संख्या में और जटिल हो गए हैं। इन्हें ऑपरेटरों को गारंटी उपलब्धता की प्रस्तुति करने और प्रोपर्टी का प्रबंधन करने वाले संचालन के साथ इमेज को और अधिक जटिल बनाने के लिए डिज़ाइन किया गया है, किन्तु ओईएम इसकी सेवाक्षमता सुनिश्चित करने की दायित्व लेता है।

मानक

कई मानक कॉन्फ़िगरेशन प्रबंधन का समर्थन करते हैं या इसमें सम्मिलित हैं,[19] :

- एएनएसआई/ईआईए-649-1998 कॉन्फ़िगरेशन प्रबंधन के लिए राष्ट्रीय आम सहमति मानक

- ईआईए-649-ए 2004 कॉन्फ़िगरेशन प्रबंधन के लिए राष्ट्रीय आम सहमति मानक

- एसएई ईआईए-649-सी 2019 वैश्विक आम सहमति कॉन्फ़िगरेशन प्रबंधन मानक

- आईएसओ 10007 गुणवत्ता प्रबंधन प्रणालियाँ - कॉन्फ़िगरेशन प्रबंधन के लिए दिशानिर्देश

- संघीय मानक 1037सी

- जीईआईए मानक 836-2002 कॉन्फ़िगरेशन प्रबंधन डेटा एक्सचेंज और इंटरऑपरेबिलिटी

- सॉफ्टवेयर परीक्षण दस्तावेज़ीकरण के लिए आईईईई 829 मानक

- 828-2012 सिस्टम और सॉफ्टवेयर इंजीनियरिंग में कॉन्फ़िगरेशन प्रबंधन के लिए आईईईई मानक. 2012. doi:10.1109/IEEESTD.2012.6170935. ISBN 978-0-7381-7232-3.

- एमआईएल-एसटीडी-973 कॉन्फ़िगरेशन प्रबंधन (20 सितंबर 2000 को रद्द)[20]

- स्टैनाग 4427 सीएम सहित

- कॉन्फ़िगरेशन प्रबंधन पर नाटो एसीएमपी 2000 नीति

- कॉन्फ़िगरेशन प्रबंधन पर नाटो एसीएमपी 2009 मार्गदर्शन [21]

- नाटो एसीएमपी 2100 कॉन्फ़िगरेशन प्रबंधन संविदात्मक आवश्यकताएँ

- विकास के लिए सीएमएमआई सीएमएमआई, संस्करण 1.2 कॉन्फ़िगरेशन प्रबंधन

- एंटरप्राइज़ कॉन्फ़िगरेशन प्रबंधन के लिए सीएमओआई-100ई सीएमओआई मानक [22]

- कॉन्फ़िगरेशन प्रबंधन और संबंधित मानकों की विस्तारित सूची [23]

- आईटीआईएल सेवा परिसंपत्ति और कॉन्फ़िगरेशन प्रबंधन

- आईएसओ 20000:1 2011 और 2018 सेवा प्रबंधन सिस्टम।

- ईसीएसएस-एम-एसटी-40सी रेव.1 कॉन्फ़िगरेशन और सूचना प्रबंधन [24]

दिशानिर्देश

- सिस्टम और सॉफ्टवेयर इंजीनियरिंग में कॉन्फ़िगरेशन प्रबंधन के लिए आईईईई 828-2012 मानक,[25] प्रकाशित दिनांक:2012-03-16

- आईएसओ 10007:2017 गुणवत्ता प्रबंधन - कॉन्फ़िगरेशन प्रबंधन के लिए दिशानिर्देश [26]

- नाटो एसीएमपी-2009 - कॉन्फ़िगरेशन प्रबंधन पर मार्गदर्शन[21]

- एएनएसआई/ईआईए-632-1998 सिस्टम इंजीनियरिंग के लिए प्रक्रियाएं

- एएनएसआई/ईआईए-649-1998 कॉन्फ़िगरेशन प्रबंधन के लिए राष्ट्रीय आम सहमति मानक

- जीईआईए-एचबी-649 - कॉन्फ़िगरेशन प्रबंधन के लिए कार्यान्वयन गाइड

- कॉन्फ़िगरेशन प्रबंधन डेटा एक्सचेंज और इंटरऑपरेबिलिटी के लिए ईआईए-836 आम सहमति मानक

- एमआईएल-एचडीबीके-61बी कॉन्फ़िगरेशन प्रबंधन मार्गदर्शन,[27] 7 अप्रैल 2020

- एमआईएल-एसटीडी-3046 कॉन्फ़िगरेशन प्रबंधन,[28] 6 मार्च 2013 और 1 जून 2015 को निरस्त कर दिया गया

- रक्षा अधिग्रहण गाइडबुक,[29] 4.3.7 एसई प्रक्रियाओं पर सीएम के तत्व, 5.1.7 जीवनचक्र समर्थन पर सीएम की विशेषताएं

- सिस्टम इंजीनियरिंग फंडामेंटल, अध्याय 10 कॉन्फ़िगरेशन प्रबंधन [30]

- कॉन्फ़िगरेशन प्रबंधन योजना संयुक्त राज्य अमेरिका रक्षा अधिग्रहण विभाग दस्तावेज़ [31]

निर्माण

अभी वर्तमान में कॉन्फ़िगरेशन प्रबंधन को बड़े निर्माण परियोजनाओं पर प्रयुक्त किया गया है जो अधिकांशतः बहुत जटिल हो सकते हैं और उनमें बड़ी संख्या में विवरण और परिवर्तन होते हैं जिन्हें दस्तावेज़ीकृत करने की आवश्यकता होती है। संघीय राजमार्ग प्रशासन जैसी निर्माण एजेंसियों ने अपनी मूलभूत प्रतिरूप परियोजनाओं के लिए कॉन्फ़िगरेशन प्रबंधन का उपयोग किया है।[32] ऐसे निर्माण-आधारित कॉन्फ़िगरेशन प्रबंधन उपकरण हैं जिनका लक्ष्य परिवर्तन आदेशों और आरएफआई का दस्तावेजीकरण करना है जिससे यह सुनिश्चित किया जा सके कि कोई परियोजना समय पर और बजट पर बनी रहती है। ये प्रोग्राम मूलभूत प्रतिरूप के पूरा होने पर उसके संरक्षण और संशोधन में सहायता के लिए जानकारी भी संग्रहीत कर सकते हैं। ऐसे ही एप्लिकेशन, सीसीएसनेट का परीक्षण संघीय परिवहन प्रशासन (एफटीए) द्वारा वित्त पोषित केस स्टडी में किया गया था, जिसमें पहले लॉस एंजिल्स काउंटी मेट्रोपॉलिटन ट्रांजिट एजेंसी (एलएसीएमटीए) के लगभग 80% पूर्ण निर्माण की तुलना करके कॉन्फ़िगरेशन प्रबंधन की प्रभावकारिता को मापा गया था। और रेड लाइन का दूसरा खंड, $5.3 बिलियन की रेल निर्माण परियोजना का शुभारंभ किया था। इस अध्ययन से ऐसे परिणाम मिले जो इस प्रकृति की परियोजनाओं पर कॉन्फ़िगरेशन प्रबंधन का उपयोग करने के लाभ का संकेत देते हैं।[33]

यह भी देखें

- परिवर्तन का पता लगाना

- ग्रैन्युलर कॉन्फ़िगरेशन स्वचालन

- ओपन सोर्स कॉन्फ़िगरेशन प्रबंधन सॉफ़्टवेयर की तुलना

- निर्भरता (परियोजना प्रबंधन)

- सॉफ्टवेयर इंजीनियरिंग विषयों की सूची

- विनिमेय भाग

- सतत कॉन्फ़िगरेशन स्वचालन

- सिस्टम कॉन्फ़िगरेशन

- सिस्टम प्रबंधन

संदर्भ

- ↑ "MIL-HDBK-61A, ""Military Handbook: Configuration Management Guidance". Department of Defense. 7 February 2001. Archived from the original on 20 March 2012. Retrieved 24 March 2012.

- ↑ "ANSI/EIA-649B, ""National Consensus Standard for Configuration Management". TechAmerica. 1 April 2011. Archived from the original on 1 August 2012. Retrieved 24 March 2012.

- ↑ "सिविल इंजीनियरिंग का इतिहास और विरासत". ASCE. Archived from the original on 16 February 2007. Retrieved 8 August 2007.

- ↑ "सिविल इंजीनियर्स संस्थान सिविल इंजीनियरिंग क्या है?" (PDF). ICE. Archived from the original (PDF) on 2006-09-23. Retrieved 2007-09-22.

- ↑ "कॉन्फ़िगरेशन प्रबंधन और संघीय परिवहन प्रशासन (एफटीए) राष्ट्रीय सीखे गए पाठ कार्यक्रम". Federal Transportation Administration. Archived from the original on 7 September 2012. Retrieved 22 September 2007.

- ↑ "सिस्टम इंजीनियरिंग बुनियादी बातें" (PDF). Defense Acquisition University Press. January 2001. Archived from the original (PDF) on 11 February 2006. Retrieved 25 March 2012.

- ↑ "Memorandum, Specifications and Standards – A New Way of Doing Business". Secretary of Defense. 29 June 1994. Archived from the original on 21 October 2013. Retrieved 23 March 2012.

- ↑ "Configuration Management Compliance Validation: Critical Review and Technology Assessment(CR/TA)Report" (PDF). Defense Technical Information Center. Archived (PDF) from the original on 2022-10-09. Retrieved 14 May 2001.

- ↑ Atlassian. "कॉन्फ़िगरेशन प्रबंधन डेटाबेस (सीएमडीबी) के लिए गाइड". Atlassian (in English). Retrieved 2021-07-20.

- ↑ Galusha, C. (June 2001). "आईटी परिसंपत्ति प्रबंधन के साथ शुरुआत करना". IT Professional. 3 (3): 37–40. doi:10.1109/6294.939973.

- ↑ "The ISO 19770-1 standard: A guide to implementing IT asset management". The SHI Hub (in English). 2018-01-30. Retrieved 2021-07-20.

- ↑ "Military Handbook: Configuration Management Guidance" (PDF). Department of Defense: United States of America. p. iii–iv. Retrieved 2016-07-21.

4. CM LIFE CYCLE MANAGEMENT AND PLANNING [...] 5. CONFIGURATION IDENTIFICATION [...] 6. CONFIGURATION CONTROL [...] 7. CONFIGURATION STATUS ACCOUNTING [...] 8. CONFIGURATION VERIFICATION AND AUDIT [...] 9. DATA MANAGEMENT [...]

- ↑ National Information Systems Security Glossary

- ↑ C. Lueninghoener. "Getting Started with Configuration Management. ;login: issue: April 2011, Volume 36, Number 2" (PDF). Archived (PDF) from the original on 2022-10-09. Retrieved 2012-11-23.

- ↑ Loschwitz, Martin (14 November 2014). "अग्रणी ओपन सोर्स कॉन्फ़िगरेशन प्रबंधकों के बीच चयन करना". Admin Network & Security. Lawrence, Kansas: Linux New Media USA LLC.

- ↑ M. Burgess, Cfengine: a site configuration engine, USENIX Computing systems, Vol8, No. 3 1995 [1]

- ↑ M. Burgess, On the theory of system administration, Science of Computer Programming 49, 2003. p1-46 pdf Archived 24 July 2011 at the Wayback Machine

- ↑ M. Burgess, Configurable immunity for evolving human-computer systems, Science of Computer Programming 51 2004, p197-213 pdf Archived 3 March 2012 at the Wayback Machine

- ↑ "NISTIR 7339 Analysis of Standards for Lifecycle Management of Systems for US Army" (PDF). National Institute of Standards and Technology. August 2006. Archived from the original (PDF) on 21 December 2016. Retrieved 25 November 2015.

- ↑ "सहायता-त्वरित खोज - मूल प्रोफ़ाइल". 27 September 2011. Archived from the original on 27 September 2011.

- ↑ 21.0 21.1 [2][dead link]

- ↑ "Standards for CM | Institute of Configuration Management". 2 May 2012. Archived from the original on 2 May 2012.

- ↑ "Configuration Management Standards: an extensive list of CM and related industry standards". CMPIC - The Configuration Management Process Improvement Center.

- ↑ "ECSS-M-ST-40C Rev.1 – Configuration and information management (6 March 2009) | European Cooperation for Space Standardization". ecss.nl.

- ↑ "IEEE 828-2012 - IEEE Standard for Configuration Management in Systems and Software Engineering". standards.ieee.org.

- ↑ https://www.iso.org/obp/ui/#iso:std:iso:10007:ed-3:v1:en[bare URL]

- ↑ "सहायता-त्वरित खोज दस्तावेज़ विवरण". Quicksearch.dla.mil. Retrieved 2022-08-28.

- ↑ "सहायता-त्वरित खोज दस्तावेज़ विवरण". Quicksearch.dla.mil. Retrieved 2022-08-28.

- ↑ "Defense Acquisition Guidebook [DAG]". 13 February 2013. Archived from the original on 13 February 2013.

- ↑ "संग्रहीत प्रति" (PDF). www.dau.mil. Archived from the original (PDF) on 31 January 2017. Retrieved 11 January 2022.

- ↑ "कॉन्फ़िगरेशन प्रबंधन योजना". AcqNotes.

- ↑ "परिवहन प्रबंधन प्रणाली हैंडबुक के लिए कॉन्फ़िगरेशन प्रबंधन". Federal Highway Administration. Retrieved 28 March 2012.

- ↑ "कॉन्फ़िगरेशन प्रबंधन केस स्टडी". PACO Technologies, Inc. Archived from the original on 26 August 2016. Retrieved 28 March 2012.