ब्रूट बल आक्रमण: Difference between revisions

No edit summary |

No edit summary |

||

| (8 intermediate revisions by 3 users not shown) | |||

| Line 1: | Line 1: | ||

{{Short description|Cryptanalytic method for unauthorized users to access data}} | {{Short description|Cryptanalytic method for unauthorized users to access data}} | ||

{{About|क्रिप्ट एनालिटिक विधि|अन्य विषयों में इसी तरह नामित तरीके|क्रूर बल (बहुविकल्पी){{!}}क्रूर बल}} | {{About|क्रिप्ट एनालिटिक विधि|अन्य विषयों में इसी तरह नामित तरीके|क्रूर बल (बहुविकल्पी){{!}}क्रूर बल}} | ||

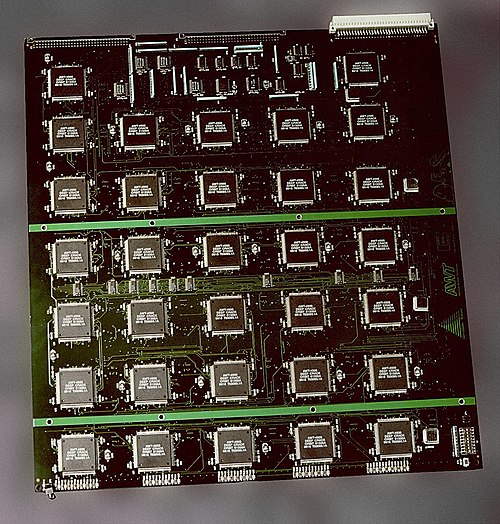

[[File:Board300.jpg|thumb|upright=1.2|[[इलेक्ट्रॉनिक फ्रंटियर फाउंडेशन]] की US$250,000 [[डेटा एन्क्रिप्शन मानक]] क्रैकिंग मशीन में 1,800 से अधिक कस्टम चिप्स हैं और यह कुछ ही दिनों में | [[File:Board300.jpg|thumb|upright=1.2|[[इलेक्ट्रॉनिक फ्रंटियर फाउंडेशन]] की US$250,000 [[डेटा एन्क्रिप्शन मानक]] क्रैकिंग मशीन में 1,800 से अधिक कस्टम चिप्स हैं और यह कुछ ही दिनों में डीईएस कुंजी को क्रूर-बल प्रदान कर सकता है। तस्वीर में दोनों पक्षों का उपयोग करते हुए 64 डीप क्रैक चिप्स के साथ लगे डेस क्रैकर परिपथ बोर्ड को दिखाया गया है।]][[क्रिप्टोग्राफी]] में, क्रूर बल के हमले में हमलावर सम्मिलित होता है जो अंत में सही विधि से अनुमान लगाने की आशा के साथ कई [[पासवर्ड]] या [[पदबंध|पासफ़्रेज़]] प्रस्तुत करता है। हमलावर व्यवस्थित रूप से सभी संभावित पासवर्ड और पासफ़्रेज़ की जाँच करता है जब तक कि सही नहीं मिल जाता है। वैकल्पिक रूप से, हमलावर [[कुंजी (क्रिप्टोग्राफी)]] का अनुमान लगाने का प्रयास कर सकता है जो सामान्यतः कुंजी व्युत्पत्ति फ़ंक्शन का उपयोग करके पासवर्ड से बनाई जाती है। इसे संपूर्ण कुंजी खोज के रूप में जाना जाता है। | ||

ब्रूट-बल आक्रमण एक [[क्रिप्ट एनालिटिक अटैक|क्रिप्ट एनालिटिक आक्रमण]] है, जिसका प्रयोग सैद्धांतिक रूप से किसी भी एन्क्रिप्टेड डेटा (जानकारी-सैद्धांतिक रूप से सुरक्षित | ब्रूट-बल आक्रमण एक [[क्रिप्ट एनालिटिक अटैक|क्रिप्ट एनालिटिक आक्रमण]] है, जिसका प्रयोग सैद्धांतिक रूप से किसी भी एन्क्रिप्टेड डेटा (जानकारी-सैद्धांतिक रूप से सुरक्षित विधियों से एन्क्रिप्ट किए गए डेटा को छोड़कर) को डिक्रिप्ट करने के प्रयास में किया जा सकता है।{{sfn|Paar|Pelzl|Preneel|2010|p=7}} इस प्रकार के हमले का उपयोग तब किया जा सकता है जब एन्क्रिप्शन प्रणाली (यदि कोई उपस्थित हो) में अन्य कमजोरियों का लाभ उठाना संभव नहीं है जो कार्य को आसान बना देगा। | ||

जब पासवर्ड-अनुमान लगाते हैं, तो यह विधि बहुत तेज़ होती है जब सभी छोटे पासवर्डों की जांच करने के लिए उपयोग किया जाता है, किन्तु लंबे पासवर्डों के लिए शब्दकोश हमले जैसे अन्य विधियों का उपयोग किया जाता है क्योंकि एक क्रूर-बल खोज में बहुत लंबा समय लगता है। लंबे पासवर्ड, पासफ़्रेज़ और चाबियों में अधिक संभावित मान होते हैं, जिससे उन्हें छोटे लोगों की तुलना में क्रैक करना अधिक कठिन हो जाता है।<ref>{{Cite news|last=Urbina|first=Ian|date=2014|title=पासवर्ड का गुप्त जीवन। द न्यू टाइम्स।|newspaper=The New York Times|url=https://www.nytimes.com/2014/11/19/magazine/the-secret-life-of-passwords.html|url-status=live|archive-url=|archive-date=|access-date=|website=}}</ref> | |||

ब्रूट-बल के हमलों को ऑबफसकेशन (सॉफ्टवेयर) द्वारा कम प्रभावी बनाया जा सकता है, जिससे डेटा को एन्कोड किया जा सकता है, जिससे हमलावर के लिए यह पहचानना अधिक कठिन हो जाता है कि कब कोड क्रैक किया गया है या हमलावर को प्रत्येक अनुमान का परीक्षण करने के लिए और अधिक काम करना है। एन्क्रिप्शन प्रणाली की ताकत के उपायों में से यह है कि सैद्धांतिक रूप से हमलावर को इसके विरुद्ध सफल क्रूर-बल हमले को माउंट करने में कितना समय लगेगा।<ref>{{Citation|last1=Schrittwieser|first1=Sebastian|title=Code Obfuscation against Static and Dynamic Reverse Engineering|date=2011|url=http://dx.doi.org/10.1007/978-3-642-24178-9_19|work=Information Hiding|pages=270–284|place=Berlin, Heidelberg|publisher=Springer Berlin Heidelberg|access-date=2021-09-05|last2=Katzenbeisser|first2=Stefan|series=Lecture Notes in Computer Science|volume=6958|doi=10.1007/978-3-642-24178-9_19|isbn=978-3-642-24177-2}}</ref> | |||

ब्रूट-बल आक्रमण, ब्रूट-बल खोज का अनुप्रयोग है, जो सभी उम्मीदवारों की गणना करने और प्रत्येक की जांच करने की सामान्य समस्या-समाधान विधि है। 'हैमरिंग' शब्द का प्रयोग कभी-कभी ब्रूट-फोर्स अटैक<ref>{{cite web |title=Sebsoft के एंटी हैमरिंग ऑथेंटिकेशन प्लगइन #MoodlePlugins #MoodleSecurity का उपयोग करके अपनी साइट को क्रूर बल के हमलों से सुरक्षित करें|url=https://www.elearnmagazine.com/technology/secure-your-site-from-brute-force-attacks-using-sebsofts-anti-hammering-authentication-plugin-moodleplugins-moodlesecurity/ |website=elearnmagazine.com |date=January 16, 2016 |publisher=e Learn Magazine |access-date=27 October 2022}}</ref> का वर्णन करने के लिए किया जाता है, जिसमें प्रत्युपाय के लिए 'एंटी-हैमरिंग' होता है।<ref>{{cite web |title=क्रूर बल के हमलों से बचाने के लिए सर्व-यू को कॉन्फ़िगर करें|url=https://support.solarwinds.com/SuccessCenter/s/article/Configure-Serv-U-to-protect-against-brute-force-attacks?language=en_US |website=solarwinds.com |publisher=Solar Winds |access-date=27 October 2022}}</ref> | |||

== मूल अवधारणा == | == मूल अवधारणा == | ||

ब्रूट-बल आक्रमण हर संभव संयोजन की गणना करके काम करता है जो पासवर्ड बना सकता है और यह देखने के लिए परीक्षण करता है कि यह सही पासवर्ड है या नहीं। जैसे-जैसे पासवर्ड की लंबाई बढ़ती है, सही पासवर्ड खोजने के लिए औसतन समय की मात्रा तेजी से बढ़ती है।<ref>{{Cite web|date=2020-10-20|title=Brute Force Attack: Definition and Examples|url=https://www.kaspersky.com/resource-center/definitions/brute-force-attack|access-date=2020-11-08|website=www.kaspersky.com|language=en}}</ref> | ब्रूट-बल आक्रमण हर संभव संयोजन की गणना करके काम करता है जो पासवर्ड बना सकता है और यह देखने के लिए परीक्षण करता है कि यह सही पासवर्ड है या नहीं। जैसे-जैसे पासवर्ड की लंबाई बढ़ती है, वैसे ही सही पासवर्ड खोजने के लिए औसतन समय की मात्रा तेजी से बढ़ती है।<ref>{{Cite web|date=2020-10-20|title=Brute Force Attack: Definition and Examples|url=https://www.kaspersky.com/resource-center/definitions/brute-force-attack|access-date=2020-11-08|website=www.kaspersky.com|language=en}}</ref> | ||

== सैद्धांतिक सीमा == | == सैद्धांतिक सीमा == | ||

ब्रूट-बल आक्रमण के लिए आवश्यक संसाधन बढ़ते हुए | ब्रूट-बल आक्रमण के लिए आवश्यक संसाधन तेजी से बढ़ते हुए [[कुंजी आकार]] के साथ रैखिक रूप से नहीं बढ़ते हैं। चूंकि यू.एस. निर्यात नियमों ने ऐतिहासिक रूप से प्रमुख लंबाई को 56-बिट सममित कुंजियों (जैसे डेटा एन्क्रिप्शन मानक) तक सीमित कर दिया है, ये प्रतिबंध अब लागू नहीं हैं, इसलिए आधुनिक सममित एल्गोरिदम सामान्यतः कम्प्यूटेशनल रूप से मजबूत 128- से 256-बिट कुंजियों का उपयोग करते हैं। | ||

भौतिक तर्क है कि 128-बिट [[सममित कुंजी]] कम्प्यूटेशनल रूप से ब्रूट-बल आक्रमण के | एक भौतिक तर्क है कि 128-बिट [[सममित कुंजी]] कम्प्यूटेशनल रूप से ब्रूट-बल आक्रमण के विरुद्ध सुरक्षित है। भौतिकी के नियमों द्वारा निहित लैंडौअर सीमा एक संगणना में मिटाए गए {{math|''kT'' {{middot}} ln 2}} की गणना करने के लिए आवश्यक ऊर्जा पर निचली सीमा निर्धारित करती है, जहां T [[केल्विन]] k में कंप्यूटिंग उपकरण का तापमान बोल्ट्ज़मान स्थिरांक है और 2 का [[प्राकृतिक]] लघुगणक लगभग 0.693 (0.6931471805599453) है। कोई भी अपरिवर्तनीय कंप्यूटिंग उपकरण सिद्धांत रूप में भी इससे कम ऊर्जा का उपयोग नहीं कर सकता है।{{sfn|Landauer|1961|p=183-191}} इस प्रकार, 128-बिट सममित कुंजी (इसे जांचने के लिए वास्तविक कंप्यूटिंग करने की उपेक्षा करना), के संभावित मानों के माध्यम से फ़्लिप करने के लिए, सैद्धांतिक रूप से, एक पारंपरिक प्रोसेसर पर 2<sup>128</sup> -1 बिट फ़्लिप की आवश्यकता होती हैं। यदि यह माना जाता है कि गणना कमरे के तापमान (≈300 K) के पास होती है, तो वॉन न्यूमैन-लैंडॉयर सीमा को ≈10<sup>18</sup> जूल के रूप में आवश्यक ऊर्जा का अनुमान लगाने के लिए लागू किया जा सकता है। जो एक वर्ष के लिए 30 गीगावाट बिजली की खपत के बराबर है। यह 30×10<sup>9</sup> W×365×24×3600 s = 9.46×10<sup>17</sup> जूल या 262.7 टीडब्ल्यूएच ([[विश्व ऊर्जा आपूर्ति और खपत|वार्षिक विश्व ऊर्जा उत्पादन]] का लगभग 0.1%)। पूर्ण वास्तविक संगणना - यह देखने के लिए कि क्या कोई समाधान मिल गया है, प्रत्येक कुंजी की जाँच करना - इस राशि का कई गुना उपभोग करेगा। इसके अलावा, यह कुंजी स्थान के माध्यम से साइकिल चलाने के लिए केवल ऊर्जा की आवश्यकता है; प्रत्येक बिट को पलटने में लगने वाले वास्तविक समय पर विचार नहीं किया जाता है, जो निश्चित रूप से 0 (ब्रेमरमैन की सीमा देखें) से अधिक है। | ||

चूंकि, यह तर्क मानता है कि पारंपरिक सेट और स्पष्ट संचालन का उपयोग करके रजिस्टर मान बदल दिए जाते हैं जो अनिवार्य रूप से [[एंट्रॉपी (कंप्यूटिंग)]] उत्पन्न करते हैं। यह दिखाया गया है कि कम्प्यूटेशनल हार्डवेयर को इस सैद्धांतिक बाधा ([[प्रतिवर्ती कंप्यूटिंग]] देखें) का सामना नहीं करने के लिए डिज़ाइन किया जा सकता है, चूंकि ऐसा कोई कंप्यूटर नहीं बनाया गया है। | |||

[[File:ATI Radeon HD 5770 Graphics Card-oblique view.jpg|thumb|left|आधुनिक [[ ग्राफ़िक्स प्रोसेसिंग युनिट |ग्राफ़िक्स प्रोसेसिंग युनिट]] हार्डवेयर-आधारित पासवर्ड क्रैकिंग से जुड़े दोहराए जाने वाले कार्यों के लिए उपयुक्त हैं]]जैसा कि सरकारी [[एएसआईसी]] समाधानों के वाणिज्यिक उत्तराधिकारी उपलब्ध हो गए हैं, जिन्हें [[कस्टम हार्डवेयर हमला]] के रूप में भी जाना जाता है, दो उभरती प्रौद्योगिकियों ने कुछ सिफर के क्रूर-बल हमले में अपनी क्षमता साबित कर दी है। आधुनिक ग्राफिक्स प्रोसेसिंग यूनिट (जीपीयू) विधि है,{{sfn|Graham|2011|p=}} दूसरी [[क्षेत्र में प्रोग्राम की जा सकने वाली द्वार श्रंखला]] (एफपीजीए) विधि है। जीपीयू उनकी व्यापक उपलब्धता और मूल्य-प्रदर्शन लाभ से लाभान्वित होते हैं, एफपीजीए प्रति क्रिप्टोग्राफिक ऑपरेशन में उनकी ऊर्जा दक्षता से लाभान्वित होते हैं। दोनों प्रौद्योगिकियां समानांतर प्रसंस्करण के लाभों को क्रूर-बल के हमलों तक पहुंचाने का प्रयास करती हैं। जीपीयू के स्तिथि में कुछ सैकड़ों, एफपीजीए के स्तिथि में कुछ हजार प्रसंस्करण इकाइयां पारंपरिक प्रोसेसर की तुलना में पासवर्ड को क्रैक करने के लिए बेहतर अनुकूल बनाती हैं। | |||

क्रिप्टोग्राफ़िक विश्लेषण के क्षेत्र में विभिन्न प्रकाशनों ने आज की एफपीजीए विधि की ऊर्जा दक्षता को साबित कर दिया है, उदाहरण के लिए, कोपाकोबाना एफपीजीए क्लस्टर कंप्यूटर पीसी (600 W) के समान ऊर्जा की खपत करता है, किन्तु कुछ एल्गोरिदम के लिए 2,500 पीसी की तरह प्रदर्शन करता है। कई कंपनियां समर्पित एफपीजीए कंप्यूटरों तक एकल एफपीजीए [[पीसीआई एक्सप्रेस]] कार्ड से हार्डवेयर आधारित एफपीजीए क्रिप्टोग्राफिक विश्लेषण समाधान प्रदान करती हैं। [[वाई-फाई संरक्षित पहुंच]] और [[WPA2|डब्लूपीए2]] एन्क्रिप्शन पारंपरिक सीपीयू और एफपीजीए के स्तिथि में कुछ सौ की तुलना में कार्यभार को 50 के कारक से कम करके सफलतापूर्वक क्रूर-बल पर हमला किया गया है।{{sfn|Kingsley-Hughes|2008}}{{sfn|Kamerling|2007}} | |||

[[File:COPACOBANA FPGA BOARD.jpg|thumb|एक अकेला कोपाकोबाना बोर्ड जिसमें 6 क्सिलिंक्स स्पार्टन हैं - इनमें से 20 से मिलकर एक समूह बनता है]]उन्नत एन्क्रिप्शन मानक (एईएस) 256-बिट कुंजियों के उपयोग की अनुमति देता है। क्रूर बल द्वारा सममित 256-बिट कुंजी को तोड़ने के लिए 128-बिट कुंजी की तुलना में 2<sup>128</sup> गुना अधिक कम्प्यूटेशनल शक्ति की आवश्यकता होती है। 2019 के सबसे तेज़ सुपर कंप्यूटरों में से की गति 100 [[petaFLOPS|पेटाफ्लॉप]] है जो सैद्धांतिक रूप से प्रति सेकंड 100 मिलियन (10<sup>14</sup>) एईएस कुंजियों की जाँच कर सकता है (प्रति जाँच में 1000 संचालन मानते हुए) लेकिन फिर भी 256-बिट कुंजी स्थान को समाप्त करने के लिए 3.67×1055 वर्ष की आवश्यकता होगी।<ref>{{Cite web|title=November 2019 {{!}} TOP500 Supercomputer Sites|url=https://www.top500.org/lists/2019/11/|website=www.top500.org|access-date=2020-05-15|archive-url=https://web.archive.org/web/20191119085945/https://www.top500.org/lists/2019/11/|archive-date=November 19, 2019|url-status=dead}}</ref> ब्रूट-बल हमले की अंतर्निहित धारणा यह है कि कुंजी उत्पन्न करने के लिए पूर्ण कुंजी स्थान का उपयोग किया गया था, कुछ ऐसा जो प्रभावी [[यादृच्छिक संख्या पीढ़ी]] पर निर्भर करता है, और यह कि एल्गोरिथम या इसके कार्यान्वयन में कोई दोष नहीं हैं। उदाहरण के लिए, कई प्रणालियाँ जिन्हें मूल रूप से क्रूर बल द्वारा क्रैक करना असंभव माना जाता था, फिर भी क्रैक हो गए हैं क्योंकि उनके छद्म यादृच्छिक संख्या जनरेटर में एंट्रॉपी की कमी के कारण खोज करने के लिए [[कुंजी स्थान (क्रिप्टोग्राफी)]] मूल रूप से सोचा जाने से बहुत छोटा पाया गया था। इनमें [[नेटस्केप]] का [[ सुरक्षित सॉकेट लेयर |सुरक्षित सॉकेट लेयर]] का कार्यान्वयन (1995 में [[इयान गोल्डबर्ग]] और डेविड ए. वैगनर द्वारा विख्यात क्रैक किया गया) और 2008 में खोजे गए [[ओपनएसएसएल]] के [[डेबियन]]/[[उबंटू (ऑपरेटिंग सिस्टम)|उबंटू (ऑपरेटिंग प्रणाली)]] संस्करण में त्रुटिपूर्ण होना सम्मिलित है।{{sfn|Viega|Messier|Chandra|2002|p=18}}{{sfn|CERT-2008}} कार्यान्वित एन्ट्रापी की इसी प्रकार की कमी के कारण एनिग्मा मशीन का कोड टूट गया।{{sfn|Ellis|2005}}{{sfn|NSA-2009}}<sup> | |||

== क्रेडेंशियल रीसाइक्लिंग == | == क्रेडेंशियल रीसाइक्लिंग == | ||

क्रेडेंशियल रीसाइक्लिंग पिछले ब्रूट-फोर्स हमलों में एकत्रित उपयोगकर्ता नाम और पासवर्ड संयोजनों के पुन: उपयोग के [[हैकर (कंप्यूटर सुरक्षा)]] अभ्यास को संदर्भित करता है। क्रेडेंशियल रीसाइक्लिंग का एक विशेष रूप हैश पास होता है, जहां [[ नमक (क्रिप्टोग्राफी) ]] हैश किए गए क्रेडेंशियल्स चोरी हो जाते हैं और पहले क्रूर होने के बिना पुन: उपयोग किए जाते हैं। | क्रेडेंशियल रीसाइक्लिंग पिछले ब्रूट-फोर्स हमलों में एकत्रित उपयोगकर्ता नाम और पासवर्ड संयोजनों के पुन: उपयोग के [[हैकर (कंप्यूटर सुरक्षा)]] अभ्यास को संदर्भित करता है। क्रेडेंशियल रीसाइक्लिंग का एक विशेष रूप हैश पास होता है, जहां [[ नमक (क्रिप्टोग्राफी) | नमक (क्रिप्टोग्राफी)]] हैश किए गए क्रेडेंशियल्स चोरी हो जाते हैं और पहले क्रूर होने के बिना पुन: उपयोग किए जाते हैं।<sup> | ||

== अटूट कोड == | == अटूट कोड == | ||

कुछ प्रकार के एन्क्रिप्शन, उनके गणितीय गुणों द्वारा, क्रूर बल द्वारा पराजित नहीं किए जा सकते हैं। इसका एक उदाहरण वन-टाइम पैड क्रिप्टोग्राफी है, जहां प्रत्येक [[स्पष्ट पाठ]] बिट में कुंजी बिट्स के वास्तव में यादृच्छिक अनुक्रम से संबंधित कुंजी होती है। एक 140 वर्ण का वन-टाइम-पैड-एन्कोडेड स्ट्रिंग एक क्रूर-बल हमले के अधीन अंततः प्रत्येक 140 वर्ण स्ट्रिंग को प्रकट करेगा, जिसमें सही उत्तर भी शामिल है - लेकिन दिए गए सभी उत्तरों में, यह जानने का कोई तरीका नहीं होगा कि कौन सा सही था एक। इस तरह की प्रणाली को पराजित करना, जैसा कि [[वेनोना परियोजना]] द्वारा किया गया था, आम तौर पर शुद्ध क्रिप्टोग्राफी पर निर्भर नहीं करता है, लेकिन इसके कार्यान्वयन में गलतियों पर निर्भर करता है: कुंजी पैड वास्तव में यादृच्छिक नहीं होते हैं, अवरोधित कीपैड, ऑपरेटर गलतियां करते हैं - या अन्य त्रुटियां।{{sfn|Reynard|1997|p=86}} | कुछ प्रकार के एन्क्रिप्शन, उनके गणितीय गुणों द्वारा, क्रूर बल द्वारा पराजित नहीं किए जा सकते हैं। इसका एक उदाहरण वन-टाइम पैड क्रिप्टोग्राफी है, जहां प्रत्येक [[स्पष्ट पाठ]] बिट में कुंजी बिट्स के वास्तव में यादृच्छिक अनुक्रम से संबंधित कुंजी होती है। एक 140 वर्ण का वन-टाइम-पैड-एन्कोडेड स्ट्रिंग एक क्रूर-बल हमले के अधीन अंततः प्रत्येक 140 वर्ण स्ट्रिंग को प्रकट करेगा, जिसमें सही उत्तर भी शामिल है - लेकिन दिए गए सभी उत्तरों में, यह जानने का कोई तरीका नहीं होगा कि कौन सा सही था एक। इस तरह की प्रणाली को पराजित करना, जैसा कि [[वेनोना परियोजना]] द्वारा किया गया था, आम तौर पर शुद्ध क्रिप्टोग्राफी पर निर्भर नहीं करता है, लेकिन इसके कार्यान्वयन में गलतियों पर निर्भर करता है: कुंजी पैड वास्तव में यादृच्छिक नहीं होते हैं, अवरोधित कीपैड, ऑपरेटर गलतियां करते हैं - या अन्य त्रुटियां।{{sfn|Reynard|1997|p=86}}<sup> | ||

== प्रतिउपाय == | == प्रतिउपाय == | ||

एक ऑफ़लाइन हमले के मामले में जहां हमलावर ने एन्क्रिप्टेड सामग्री तक पहुंच प्राप्त की है, कोई खोज या हस्तक्षेप के जोखिम के बिना प्रमुख संयोजनों की कोशिश कर सकता है। ऑनलाइन हमलों के मामले में, डेटाबेस और डायरेक्टरी एडमिनिस्ट्रेटर प्रत्युपायों को तैनात कर सकते हैं जैसे कि एक पासवर्ड को आजमाने के प्रयासों की संख्या को सीमित करना, लगातार प्रयासों के बीच समय की देरी शुरू करना, उत्तर की जटिलता को बढ़ाना (जैसे, [[ कॅप्चा ]] उत्तर की आवश्यकता या मल्टी-फैक्टर को नियोजित करना) प्रमाणीकरण), और/या असफल लॉगिन प्रयासों के बाद खातों को लॉक करना।{{sfn|Burnett|Foster|2004|p=}}{{page needed|date=March 2012}} वेबसाइट व्यवस्थापक किसी विशेष IP पते को साइट पर किसी खाते के विरुद्ध पूर्व निर्धारित संख्या से अधिक पासवर्ड प्रयास करने से रोक सकते हैं।{{sfn|Ristic|2010|p=136}} | एक ऑफ़लाइन हमले के मामले में जहां हमलावर ने एन्क्रिप्टेड सामग्री तक पहुंच प्राप्त की है, कोई खोज या हस्तक्षेप के जोखिम के बिना प्रमुख संयोजनों की कोशिश कर सकता है। ऑनलाइन हमलों के मामले में, डेटाबेस और डायरेक्टरी एडमिनिस्ट्रेटर प्रत्युपायों को तैनात कर सकते हैं जैसे कि एक पासवर्ड को आजमाने के प्रयासों की संख्या को सीमित करना, लगातार प्रयासों के बीच समय की देरी शुरू करना, उत्तर की जटिलता को बढ़ाना (जैसे, [[ कॅप्चा | कॅप्चा]] उत्तर की आवश्यकता या मल्टी-फैक्टर को नियोजित करना) प्रमाणीकरण), और/या असफल लॉगिन प्रयासों के बाद खातों को लॉक करना।{{sfn|Burnett|Foster|2004|p=}}{{page needed|date=March 2012}} वेबसाइट व्यवस्थापक किसी विशेष IP पते को साइट पर किसी खाते के विरुद्ध पूर्व निर्धारित संख्या से अधिक पासवर्ड प्रयास करने से रोक सकते हैं।{{sfn|Ristic|2010|p=136}}<sup> | ||

== रिवर्स ब्रूट-फोर्स अटैक == | == रिवर्स ब्रूट-फोर्स अटैक == | ||

रिवर्स ब्रूट-फोर्स हमले में, एक एकल (आमतौर पर सामान्य) पासवर्ड का परीक्षण कई उपयोगकर्ता नाम या एन्क्रिप्टेड फाइलों के खिलाफ किया जाता है।<ref>{{cite web|url=http://www.infosecpro.com/applicationsecurity/a11.htm|title=InfoSecPro.com - कंप्यूटर, नेटवर्क, एप्लिकेशन और भौतिक सुरक्षा सलाहकार।|website=www.infosecpro.com|access-date=8 May 2018|url-status=live|archive-url=https://web.archive.org/web/20170404153951/http://www.infosecpro.com/applicationsecurity/a11.htm|archive-date=4 April 2017}}</ref> कुछ चुनिंदा पासवर्ड के लिए प्रक्रिया को दोहराया जा सकता है। ऐसी रणनीति में हमलावर किसी खास यूजर को निशाना नहीं बना रहा है। | रिवर्स ब्रूट-फोर्स हमले में, एक एकल (आमतौर पर सामान्य) पासवर्ड का परीक्षण कई उपयोगकर्ता नाम या एन्क्रिप्टेड फाइलों के खिलाफ किया जाता है।<ref>{{cite web|url=http://www.infosecpro.com/applicationsecurity/a11.htm|title=InfoSecPro.com - कंप्यूटर, नेटवर्क, एप्लिकेशन और भौतिक सुरक्षा सलाहकार।|website=www.infosecpro.com|access-date=8 May 2018|url-status=live|archive-url=https://web.archive.org/web/20170404153951/http://www.infosecpro.com/applicationsecurity/a11.htm|archive-date=4 April 2017}}</ref> कुछ चुनिंदा पासवर्ड के लिए प्रक्रिया को दोहराया जा सकता है। ऐसी रणनीति में हमलावर किसी खास यूजर को निशाना नहीं बना रहा है। | ||

== यह भी देखें == | == यह भी देखें == | ||

* [[ बिटकॉइन खनन ]] | * [[ बिटकॉइन खनन | बिटकॉइन खनन]] | ||

* [[क्रिप्टोग्राफ़िक कुंजी लंबाई]] | * [[क्रिप्टोग्राफ़िक कुंजी लंबाई]] | ||

* डिस्ट्रीब्यूटेड.नेट | * डिस्ट्रीब्यूटेड.नेट | ||

| Line 86: | Line 84: | ||

{{Cryptography navbox | block}} | {{Cryptography navbox | block}} | ||

[[Category:Articles with hatnote templates targeting a nonexistent page]] | |||

[[Category:Articles with invalid date parameter in template]] | |||

[[Category:CS1 English-language sources (en)]] | |||

[[Category:CS1 maint]] | |||

[[Category:Collapse templates]] | |||

[[Category:Lua-based templates]] | |||

[[Category:Navigational boxes| ]] | |||

[[Category:Navigational boxes without horizontal lists]] | |||

[[Category:Pages with broken file links]] | |||

[[Category:Pages with script errors]] | |||

[[Category:Short description with empty Wikidata description]] | |||

[[Category:Sidebars with styles needing conversion]] | |||

[[Category:Template documentation pages|Documentation/doc]] | |||

[[Category:Templates Vigyan Ready]] | |||

[[Category:Templates generating microformats]] | |||

[[Category:Templates that add a tracking category]] | |||

[[Category:Templates that are not mobile friendly]] | |||

[[Category:Templates that generate short descriptions]] | |||

[[Category:Templates using TemplateData]] | |||

[[Category:Wikipedia articles needing page number citations from March 2012]] | |||

[[Category:Wikipedia metatemplates]] | |||

Latest revision as of 17:12, 18 April 2023

क्रिप्टोग्राफी में, क्रूर बल के हमले में हमलावर सम्मिलित होता है जो अंत में सही विधि से अनुमान लगाने की आशा के साथ कई पासवर्ड या पासफ़्रेज़ प्रस्तुत करता है। हमलावर व्यवस्थित रूप से सभी संभावित पासवर्ड और पासफ़्रेज़ की जाँच करता है जब तक कि सही नहीं मिल जाता है। वैकल्पिक रूप से, हमलावर कुंजी (क्रिप्टोग्राफी) का अनुमान लगाने का प्रयास कर सकता है जो सामान्यतः कुंजी व्युत्पत्ति फ़ंक्शन का उपयोग करके पासवर्ड से बनाई जाती है। इसे संपूर्ण कुंजी खोज के रूप में जाना जाता है।

ब्रूट-बल आक्रमण एक क्रिप्ट एनालिटिक आक्रमण है, जिसका प्रयोग सैद्धांतिक रूप से किसी भी एन्क्रिप्टेड डेटा (जानकारी-सैद्धांतिक रूप से सुरक्षित विधियों से एन्क्रिप्ट किए गए डेटा को छोड़कर) को डिक्रिप्ट करने के प्रयास में किया जा सकता है।[1] इस प्रकार के हमले का उपयोग तब किया जा सकता है जब एन्क्रिप्शन प्रणाली (यदि कोई उपस्थित हो) में अन्य कमजोरियों का लाभ उठाना संभव नहीं है जो कार्य को आसान बना देगा।

जब पासवर्ड-अनुमान लगाते हैं, तो यह विधि बहुत तेज़ होती है जब सभी छोटे पासवर्डों की जांच करने के लिए उपयोग किया जाता है, किन्तु लंबे पासवर्डों के लिए शब्दकोश हमले जैसे अन्य विधियों का उपयोग किया जाता है क्योंकि एक क्रूर-बल खोज में बहुत लंबा समय लगता है। लंबे पासवर्ड, पासफ़्रेज़ और चाबियों में अधिक संभावित मान होते हैं, जिससे उन्हें छोटे लोगों की तुलना में क्रैक करना अधिक कठिन हो जाता है।[2]

ब्रूट-बल के हमलों को ऑबफसकेशन (सॉफ्टवेयर) द्वारा कम प्रभावी बनाया जा सकता है, जिससे डेटा को एन्कोड किया जा सकता है, जिससे हमलावर के लिए यह पहचानना अधिक कठिन हो जाता है कि कब कोड क्रैक किया गया है या हमलावर को प्रत्येक अनुमान का परीक्षण करने के लिए और अधिक काम करना है। एन्क्रिप्शन प्रणाली की ताकत के उपायों में से यह है कि सैद्धांतिक रूप से हमलावर को इसके विरुद्ध सफल क्रूर-बल हमले को माउंट करने में कितना समय लगेगा।[3]

ब्रूट-बल आक्रमण, ब्रूट-बल खोज का अनुप्रयोग है, जो सभी उम्मीदवारों की गणना करने और प्रत्येक की जांच करने की सामान्य समस्या-समाधान विधि है। 'हैमरिंग' शब्द का प्रयोग कभी-कभी ब्रूट-फोर्स अटैक[4] का वर्णन करने के लिए किया जाता है, जिसमें प्रत्युपाय के लिए 'एंटी-हैमरिंग' होता है।[5]

मूल अवधारणा

ब्रूट-बल आक्रमण हर संभव संयोजन की गणना करके काम करता है जो पासवर्ड बना सकता है और यह देखने के लिए परीक्षण करता है कि यह सही पासवर्ड है या नहीं। जैसे-जैसे पासवर्ड की लंबाई बढ़ती है, वैसे ही सही पासवर्ड खोजने के लिए औसतन समय की मात्रा तेजी से बढ़ती है।[6]

सैद्धांतिक सीमा

ब्रूट-बल आक्रमण के लिए आवश्यक संसाधन तेजी से बढ़ते हुए कुंजी आकार के साथ रैखिक रूप से नहीं बढ़ते हैं। चूंकि यू.एस. निर्यात नियमों ने ऐतिहासिक रूप से प्रमुख लंबाई को 56-बिट सममित कुंजियों (जैसे डेटा एन्क्रिप्शन मानक) तक सीमित कर दिया है, ये प्रतिबंध अब लागू नहीं हैं, इसलिए आधुनिक सममित एल्गोरिदम सामान्यतः कम्प्यूटेशनल रूप से मजबूत 128- से 256-बिट कुंजियों का उपयोग करते हैं।

एक भौतिक तर्क है कि 128-बिट सममित कुंजी कम्प्यूटेशनल रूप से ब्रूट-बल आक्रमण के विरुद्ध सुरक्षित है। भौतिकी के नियमों द्वारा निहित लैंडौअर सीमा एक संगणना में मिटाए गए kT · ln 2 की गणना करने के लिए आवश्यक ऊर्जा पर निचली सीमा निर्धारित करती है, जहां T केल्विन k में कंप्यूटिंग उपकरण का तापमान बोल्ट्ज़मान स्थिरांक है और 2 का प्राकृतिक लघुगणक लगभग 0.693 (